Contents

IT-Sicherheit für den Mittelstand – Prävention, Awareness, Management

Digitale Infrastruktur und IT gehören längst in allen Branchen zum Tagesgeschäft. Unternehmen jeder Größe sind auf rechnergestützte Systeme, cloudbasierte Lösungen und interne, digitale Vernetzung angewiesen. Ein Ausfall der IT, aufgrund von Pannen oder noch schlimmer Cyberangriffen von außen, kann unangenehme Folgen haben – bis hin zum völligen Produktivitätsausfall für Stunden oder sogar Tage.

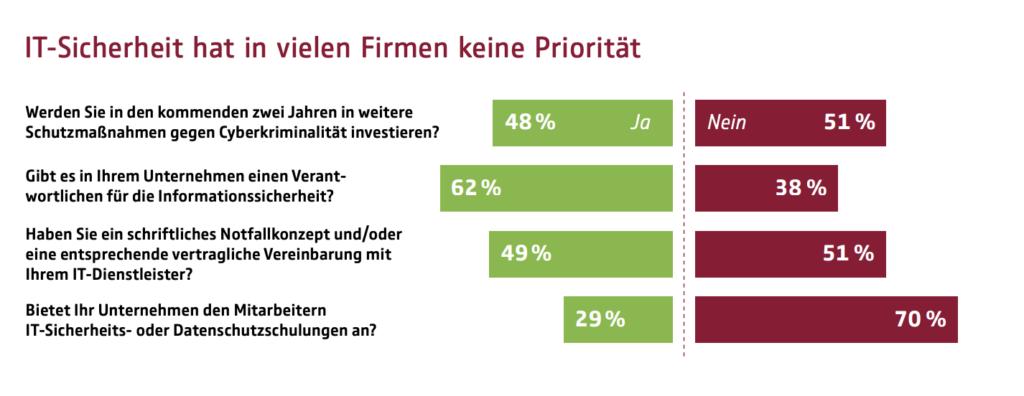

Eine angemessene Planung, um effektiv auf Krisensituationen reagieren zu können, ist angesichts der zunehmenden Abhängigkeit von Computer- und Netzwerktechnik von äußerster Wichtigkeit. Doch vor allem kleine und mittlere Unternehmen, haben häufig keine ausreichende Strategie, um Ausfälle angemessen abfangen zu können. Gerade wenn die IT-Infrastruktur eines Betriebs mit der Zeit organisch gewachsen ist, steht diese oft auf wackligen Beinen und ist gegenüber Ausfällen und Angriffen nicht ausreichend resilient gerüstet.

Aktuelle Beispiele von gehackten Unternehmen

- Schwachstelle in VMware ESXi: Weltweite Hackerwelle trifft Deutschland.

Die Sicherheitswarnung des BSI finden Sie hier: https://www.bsi.bund.de/SharedDocs/Cybersicherheitswarnungen/DE/2023/2023-205338-1032.pdf?__blob=publicationFile&v=2 - Hackerangriff auf PayPal: 35.000 Nutzer von Datenleck betroffen.

- Allianz Risikobarometer 2023: Cybervorfälle sind das größte Geschäftsrisiko.

- Hackerangriff: Fahrzeug-Zulieferer Fritzmeier Group teilweise lahmgelegt.

Bedeutung von Security in der IT

Diese Beispiele zeigen, dass auch scheinbar sichere Systeme praktisch über Nacht durch Viren oder andere Schadsoftware lahmgelegt werden können. Je größer und unübersichtlicher die IT-Infrastruktur einer Organisation ist, desto komplizierter wird es, die Ursachen einer solchen Krise vollständig auszumerzen bzw. eine Krise (z.B Datenverlust) überhaupt rechtzeitig zu erkennen. Vorbeugung ist daher gerade in solchen Fällen die wichtigste Maßnahme. Darüber hinaus sollten aber auch frühzeitig Strategien für den Ernstfall entworfen werden.

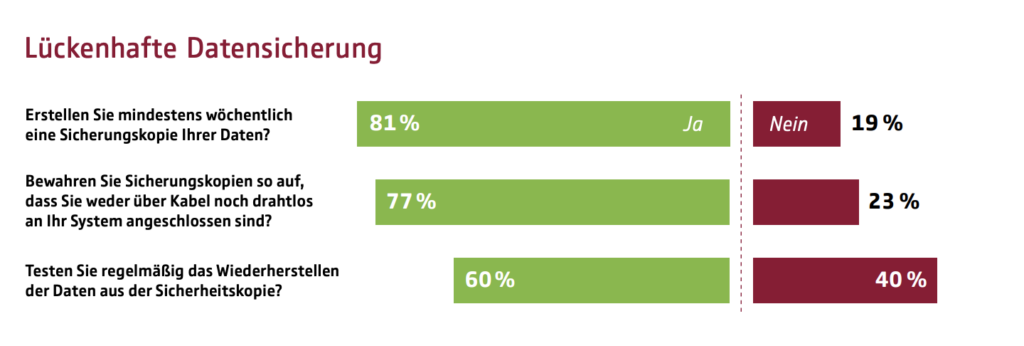

Die Erkenntnis, dass sich Pannen und Angriffe nie zu 100 % ausschließen und verhindern lassen, ist wichtig. Eine möglichst früh entwickelte und konsequent umgesetzte IT-Sicherheitskonzept, die Hard- und Software genauso einschließt wie das Awareness Training der Mitarbeiterinnen und Mitarbeiter, hilft, Sicherheitsvorfälle frühzeitig einzudämmen. Insbesondere Maßnahmen wie die Segmentierung verschiedener Netzbereiche voneinander und ausreichend dimensionierte Back-up– und Failover-Systeme, können im Krisenfall dazu beitragen, auftretende Fehler schnell zu beheben und zum Tagesgeschäft zurückzukehren. Zudem kann der Einsatz KI-gestützter EDR Systeme (versteckte) Angriffe frühzeitig erkennen und unterbinden bevor Schaden durch z.B. Diebstahl von Daten erfolgt.

Präventionsmaßnahmen und Strategien für den Ernstfall.

Doch auch wenn Ausfälle und Angriffe sich niemals ganz ausschließen lassen, ist es wichtig, eine hinreichendes Sicherheitskonzept zu entwerfen, um zumindest vermeidbare Zwischenfälle zu verhindern. Dazu gehören zum Beispiel:

- die regelmäßige Inventarisierung aller Hardware sowie eine möglichst ausführliche Auflistung der genutzten Software. Gerade in größeren Unternehmen entsteht bezüglich der verwendeten Werkzeuge mit der Zeit oft ein ungeahnter Wildwuchs. Offiziell nicht unterstützte Programmen, die für die Workflows der Mitarbeiterinnen und Mitarbeiter aber unersetzlich sind, sollten daher genau untersucht und gegebenenfalls zugelassen werden. Der Wegfall solcher Software, zum Beispiel nach einem Hackerangriff oder ganz basal der Anschaffung neuer Hardware, kann ungeahnte Lücken in die abteilungsinternen Abläufe reißen.

- Auch abseits von Büroarbeitsplätzen spielt die IT eine Rolle. Industriemaschinen werden für längere Nutzungszyklen entworfen als Bürocomputer. Dennoch erfolgt die Steuerung häufig von Rechnern, die mit den normalen Desktop-Betriebssystemen ausgestattet sind. In der Folge laufen hier oft stark veraltete Betriebssysteme, die aus dem Netz vergleichsweise einfach angegriffen werden können. Eine Fräse, die von einem uralten Windows-XP-System aus gesteuert wird, muss dennoch nicht notwendigerweise ein Problem darstellen. In diesem Fall sollte der Steuerungsrechner, soweit eine Anbindung ans Netz notwendig ist, aber von den übrigen Rechnern im Firmennetz separiert werden. Damit wird einerseits die Angriffsfläche für das einzelne System minimiert, andererseits aber vor allem das Intranet als Ganzes geschützt. Hier lesen Sie mehr zum Thema Netzwerksegmentierung

- Auch Mitarbeiterinnen und Mitarbeiter sollten im Rahmen von Awareness Trainings und Seminaren für die Wichtigkeit des Themas IT Security sensibilisiert werden. Nicht selten finden Hacker über normale Bürorechner einen Weg, wichtigere Systeme und Server zu infiltrieren oder lahmzulegen, oder aber der Mitarbeiter vor dem Bürorechner gibt Informationen preis welche einem Angreifer den finalen Angriff erst ermöglicht.

Was bedeutet Cyber Resilienz?

Resilienz ist ein Begriff, der besonders in der Psychologie eine Rolle spielt und dort die Fähigkeit eines Menschen beschreibt, schwierige Lebenssituationen erfolgreich zu meistern.

Cyber-Resilienz stellt damit die Möglichkeiten eines IT-Systems dar, im Fall von Angriffen oder anderweitig ausgelösten Pannen weiterzuarbeiten. Fragen wie die, was an Büroarbeitsplätzen oder Produktionsstraßen passiert, wenn die Verbindung zum Server verloren geht, stehen im Mittelpunkt der Entwicklung erfolgreicher Maßnahmen zur Schaffung von Cyber-Resilienz. Wie abhängig sind Sie von Cloud-Dienstleistern, wie stark sind unterschiedliche Geschäftsbereiche miteinander verwoben? Resiliente IT-Abteilungen schaffen Ausweichlösungen für den Ernstfall.

Wie kann man Cyber Resilienz erreichen?

Cyber-Resilienz lässt sich am erfolgreichsten durch enge Zusammenarbeit der IT-Abteilung und der Leitung des operativen Geschäfts verwirklichen. Denn oft fehlt den Verantwortlichen in den jeweiligen Bereichen der klare Blick auf die Anforderungen und Herausforderungen, mit denen die Kolleginnen und Kollegen sich konfrontiert sehen. In Zeiten als die IT-Abteilungen noch weniger essenziell für das operative Geschäft waren und ein Ausfall nicht automatisch den gesamten Betrieb lahmgelegt hat, war das in Ordnung.

Doch da die IT in den meisten Branchen inzwischen zentrale Bedeutung für den Erfolg des Kerngeschäfts hat, ist mittelfristig eine engere Zusammenarbeit der IT-Verantwortlichen und der Geschäftsleitung unumgänglich. Jedes Jahr werden mehr klassische Geschäftsprozesse digitalisiert. Jede dieser Transformationen sollte von Anfang an von ausreichenden IT-Sicherheitskonzepte und Strategien für den Krisenfall begleitet werden. Flächendeckende Back-ups und Failover-Systeme zumindest für die wichtigsten Server und Rechner im System, sind Teil der sogenannten Cyber-Resilienz.

Security Awareness fördern

Doch nicht nur die Hard- und Software im Unternehmen muss zur Vorbeugung größerer Zwischenfälle auf dem neuesten Stand gehalten werden. Auch die Mitarbeiterinnen und Mitarbeiter sollten regelmäßig bezüglich der Gefahren für die IT geschult werden. Unachtsam geöffnete E-Mail-Anhänge, ein von zu Hause mitgebrachter USB-Stick oder am Telefon leichtfertig weitergegebene Informationen können schlimmstenfalls der Ausgangspunkt größerer Sicherheitsprobleme werden. Die Security Awareness der Mitarbeiterinnen und Mitarbeiter ist mindestens genau so wichtig, wie die in der Führungsetage oder der IT-Abteilung. Regelmäßige Awareness Trainings und Schulungen sollten daher in jeder Organisation zur Norm werden.

Ähnlich wie der Ausbreitung biologischer Viren durch Förderung von Hygienemaßnahmen begegnet wird, kann der Aufruf zur Cyber Hygiene dazu beitragen, der Verbreitung digitaler Viren und Würmer Einhalt zu gebieten. Wenn Ihre Kolleginnen und Kollegen bewusster über ihr alltägliches Handeln nachdenken, hilft das bereits, viele kleine Fehler zu verhindern. Wir alle kennen die Aushänge mit den Anleitungen zum richtigen Händewaschen und der Bitte, in Zeiten von Epidemien auf das Händeschütteln zu verzichten. Ähnliche Handreichungen zur Cyber Hygiene können zur Security Awareness und damit der aktiven Prävention unnötiger Sicherheitszwischenfälle beitragen.

Trainingsmaßnahmen und Seminare zur Stärkung der Security Awareness

Eine erfolgreiche Sicherheitsstrategie fängt damit stets bei der Security Awareness an. Als Entscheiderin oder Entscheider sollten Sie auch mit sich selbst ehrlich sein und überlegen, wie ausgeprägt Ihr persönliches Sicherheitsbewusstsein in IT-Fragen ist. Für Ihre Mitarbeiterinnen und Mitarbeiter kann es gegebenenfalls ein positives Signal sein, wenn Sie und andere führende Angestellte an Security Awareness Trainings teilnehmen. Nicht nur unterstreichen Sie damit die Bedeutung der Seminare, sondern nehmen Ihren Kolleginnen und Kollegen auch die Angst davor, sich dort fehl am Platze zu fühlen.

Auch Online Awareness Trainings und Webinare zur IT-Security können Mitarbeiterinnen und Mitarbeitern wichtige Impulse geben, sich mit den Anforderungen der IT-Security auseinanderzusetzen. Beim Vergleich unterschiedlicher Webinare und Seminarangebote stellt sich immer wieder heraus, dass Präsenz- und Online-Seminare beide ihre Daseinsberechtigung haben. Gerade im IT-Bereich, in dem sich viele Angestellte ohnehin häufig von der Realität überholt fühlen, können Online-Veranstaltungen helfen, Hürden zu überwinden. Viele Mitarbeiterinnen, die sich sonst scheuen, sich mit Fragen ins Seminar einzubringen, beteiligen sich an Onlineschulungen wesentlich aktiver. Präsenzschulungen dagegen werden häufig als intensivere Lernerfahrung wahrgenommen, die die Wichtigkeit der vermittelten Inhalte deutlicher hervorheben.

Um dauerhaftes Bewusstsein für die Herausforderungen der IT Sicherheit zu schaffen, sollten die Awareness Trainings in regelmäßigen Abständen wiederholt und aufgefrischt werden. Das verhindert, dass sich bequemes Verhalten allmählich wieder in der Belegschaft einschleicht. Wiederverwendung von Passwörtern, unvorsichtiges Handling von E-Mail-Anhängen und unbedachtes Öffnen von Webseiten sind Probleme, die vor allem aus Trägheit und schwindender Sensibilisierung erwachsen – nicht aufgrund fehlender Informationen.

Wichtige Fragen und Antworten

Welches sind die größten IT-Sicherheitsherausforderungen für meinen Betrieb?

Die allermeisten Betriebe werden vor allem von „zufälligen“ Angriffen bedroht. Phishingmails, Trojaner, Viren und Ransom-Ware (perfide Erpressungstrojaner, die wichtige Daten verschlüsseln) richten sich in aller Regel gegen kein spezifisches Ziel. Stattdessen attackieren sie jedes erreichbare System. Dennoch besteht natürlich auch für Mittelständler mitunter die Gefahr, Opfer eines gezielten Angriffs zu werden. Darüber hinaus spielen für die IT-Security ganz normale Pannen eine Rolle. Hard- und Softwarefehler dürfen den Geschäftsbetrieb schließlich genauso wenig beeinträchtigen, wie Angriffe und Schadsoftware.

Welche Maßnahmen muss ich als IT-Verantwortliche oder IT-Verantwortlicher treffen?

Um das Unternehmensnetz gegen Angriffe von außen zu schützen, sollten Sie sich zunächst einen Überblick über die Topografie des Netzes verschaffen und mögliche Angriffspunkte, wie veraltete Systeme, ausmachen. Ermitteln Sie, welche Netzbereiche absolute Priorität für den Geschäftsbetrieb haben und sorgen Sie für ausreichende Reservekapazitäten, um diese im Ernstfall schnell ersetzen zu können. Sorgen Sie für regelmäßige Sicherheits-Checkups und schaffen Sie auch bei Ihren Kolleginnen und Kollegen für die nötige sicherheits Awareness.

Was kann die Unternehmensführung zur IT-Security beitragen?

IT-Security ist für den Erfolg Ihres Unternehmens unabdingbar. Arbeiten Sie daher eng mit Ihren Kolleginnen und Kollegen aus der IT-Abteilung zusammen, um dafür zu sorgen, dass die Prioritäten innerhalb der IT-Sicherheitsstrategie richtig gesetzt werden. Sie kennen die Geschäftsprozesse und können beurteilen, welcher Ausfall welcher Geschäftsbereiche für Ihr Unternehmen am schmerzhaftesten wäre. Kommunizieren Sie das in die IT, damit begrenzte Ressourcen vor allem in den Schutz dieser Bereiche fließen können. Informieren Sie sich auch selbst über eventuelle Abhängigkeiten. Welche Produkte werden benötigt, gibt es Cloud-Anbieter, von denen Ihr Unternehmen momentan abhängig ist? Sorgen Sie auch auf Prozessebene für resiliente Strukturen. Bleiben Sie informiert und schaffen Sie für sich ganz persönlich die notwendige Sensibilisierung für Computersicherheit im Arbeitsalltag.

Seit mehr als 30 Jahren berät und unterstützt Bristol Unternehmen jeder Größe bei Entwurf und Implementierung von IT-Sicherheitsstrategien. Wir kennen die unterschiedlichen Herausforderungen, mit denen sich Betriebe vom Start-up bis zum Großkonzern auseinandersetzen müssen. Wir arbeiten für Sie IT-Sicherheitsstrategien nach ISO-27001 aus. Den Anforderungen des BSI-Grundschutzes genügen wir damit vollauf. Auch regelmäßige Sicherheitschecks, Mitarbeiterschulungen und die vollständige Dokumentation Ihrer IT-Prozesse bieten wir Ihnen an. Sie sind sich noch nicht sicher, ob eine Erneuerung Ihrer IT-Sicherheitsprozesse momentan für Sie infrage kommt oder haben weitere Fragen zu unserem Angebot? Nehmen Sie gerne Kontakt zu uns auf: telefonisch oder per E-Mail. Wir freuen uns darauf, Sie und Ihre IT kennenlernen zu dürfen.